El CNI se está volcando en garantizar la seguridad de la Administración y empresas con información clasificada

Trabajo ininterrumpido desde el comienzo de la crisis, suspendido el festivo, línea directa con las empresas afectadas…

El ciberataque masivo a empresas españolas del pasado fin de semana se vivió intensamente en el Centro Nacional de Inteligencia y el Centro Criptológico Nacional. De ellos dependía que el virus no se extendiera a los sistemas informáticos del Estado o empresas estratégicas que manejan información sensible y clasificada. Los técnicos llevan trabajando en ello ininterrumpidamente desde el inicio de la crisis.

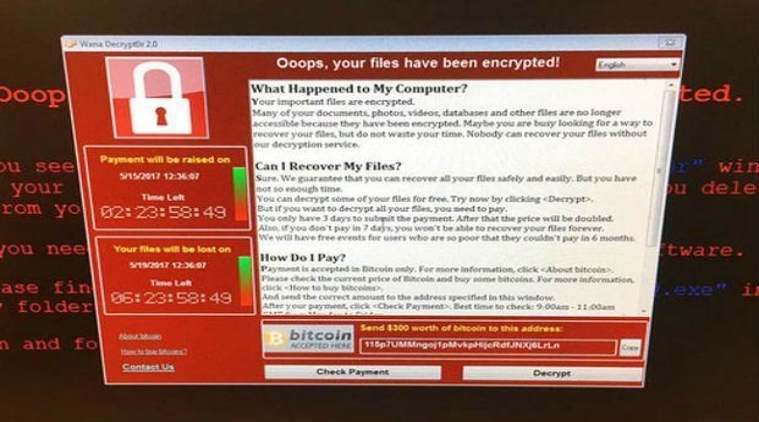

Por turnos y de noche. Ininterrumpidamente. Así ha trabajado el Centro Nacional de Inteligencia, concretamente el CCN-CERT, para ayudar a mitigar el impacto del ransomware WannaCry que desde el pasado viernes ha afectado a multitud de empresas españolas. Principalmente a Telefónica.

Desde el primer momento, confirman fuentes del CNI, el Centro se puso a trabajar para evaluar la situación y buscar una ‘medicina’, un programa informático para eliminar el virus que se estaba extendiendo por miles de ordenadores, y que exigía un pago a cambio de devolver el control de los dispositivos.

De hecho, los equipos técnicos de respuesta al incidente suspendieron el festivo del lunes en Madrid (San Isidro) para continuar trabajando sobre la amenaza y en la mejora de la ‘medicina’, un parche llamado ‘NoMoreCry’. El objetivo primordial, explican las fuentes consultadas, era evitar que el virus afectase a la administración.

El balance es “muy positivo” explican. Ningún ordenador, sistema o red pública ha resultado afectada por el WannaCry. Ni tampoco ninguna de las empresas privadas que, al contratar con el Estado, tienen en su poder información clasificada y sensible. Empresas principalmente del ámbito de la defensa.

Estas voces destacan, además, la coordinación y la comunicación fluida que existió en todo momento entre CNI y las empresas atacadas, que resaltan como clave para la contención de la amenaza.

Sobre la posibilidad de identificar el origen del virus, desde el Centro se muestran poco optimistas ya que este tipo de programas maliciosos están específicamente diseñados para ocultar el rastro de sus autores. La principal hipótesis, sin embargo, es que se trata de un grupo de delincuentes y no de un Estado, como se está especulando estos días.

Cabe recordar que el ataque se ha producido meses después de que la Agencia Nacional de Seguridad estadounidense revelase una vulnerabilidad del sistema operativo Windows, que fue la que precisamente utilizaron los hackers para llevar a cabo su ataque.